Александр Лямин (анти-DDoS сервис Qrator): Веселье только начинается

2014-03-18 09:55:12 (читать в оригинале)

Волна DDoS-атак накрыла Рунет сразу после праздников 8 марта и не отпускает до сих пор. 9 марта лег lifenews.ru, 13 марта - сайт Первого канала, 14 марта - сайты Кремля, Роскомнадзора, ЦБ РФ и Ленты, 17 марта - сайты ВТБ-24 и Альфа-банка.

Атак было не так много, но они были достаточно мощными, чтобы привести к недоступности крупных ресурсов, рассказывает Дмитрий Волков, руководитель отдела расследований инцидентов информационной безопасности Group IB. Вначале страдали новостные и ведомственные сайты, а в понедельник начались атаки на сайты банков России.

Отличительной особенностью нападений стало использование уязвимости протокола NTP, говорит Волков. При этом типе атак используются не бот-сети, а списки уязвимых серверов, которые и участвовали в атаке. У злоумышленников такой список насчитывает 5-6 тысяч серверов.

Для проведения атаки используется готовый инструментарий, которым может воспользоваться даже человек без глубоких технических познаний. Все что нужно это вредоносная программа и список серверов с уязвимой NTP службой. Собрать такой список не очень сложно.

Александр Лямин, генеральный директор HighLoad Lab (разработчик анти-DDoS сервиса Qrator), предсказывает, что эти атаки - только начало. Он рассказал Roem.ru о том, сколько нужно ботов, чтобы положить сайт Центрального Банка России (очень мало), о том, что связь волны DDoS-атак с Украиной наверняка есть (но украинские компании страдают не намного меньше российских) и о том, как атакующие кладут дата-центры полностью, чтобы добраться до конкретного ресурса.

Александр Лямин:

Все веселье только начинается, ситуация продолжает развиваться.

В первую очередь под удар попали, конечно же, СМИ. Следом идут государственные ресурсы (kremlin.ru, Роскомнадзор итд ) и известные российские брэнды, плотно ассоциируемые с государством. "Газпром", "Внешторгбанк", "Альфа-банк" итд. Все то, на чем можно "поймать PR".

Мы понятия не имеем, кто должен был заботиться о правительственных серверах, но, что меня расстраивает - эти парни не были готовы к случившимся проблемам и отнеслись к обязательной сегодня домашней работе без должного внимания.

Например, ЦБ РФ. Думаю, они были уверены, что готовы к DDoS-атакам. Но "что-то видимо пошло не так" (сайт ЦБ РФ был недоступен 14 марта с 10 утра в течение примерно часа - Roem.ru). И эта ситуация повторяется уже который раз. Причем, Anonymous Caucasus (которые 13 марта положили сайт Первого канала и пообещали, что продолжат атаки на российские ресурсы; именно их подозревают в атаке на сайт ЦБ РФ - Roem.ru) - это, мягко говоря, не самые злые парни из темы DDoS.

В прошлый раз ЦБ РФ был убит ботнетом в 200 голов. Для сравнения, средняя атака по Рунету сегодня - примерно 2000. Атаки на СМИ и сайты посерьезнее вроде парламентских/президентских - 200-300 тысяч. Абсолютный рекорд прошлого года - "банковский ботнет": 700 тысяч компов, специализировался на банках средней руки, когда ЦБ активно отзывал лицензии.

Думаю, определенно есть корреляция с событиями на Украине. Раньше мы видели такие атаки раз в 7-14 дней, а сейчас по пять-семь штук в сутки, каждая мощностью 100+ Гб/с. И никаких других поводов к такой активности, кроме как названный, мы не видим. Думаю, что работает 5-10 групп, возможно, даже часть из них координируют совместные действия.

Причем, атакуют не только российские сайты, но и украинские - у нас наплыв украинских заказчиков.

Актуальный список атакованных сайтов гораздо длиннее, чем публично озвучиваемый. Подвергаются нападению некоторые нейтральные/оппозиционные сайты вроде Lenta.ru, частные медиасайты. Все началось 8 марта и продолжается до сих пор. Мы хорошо справляемся с большей частью атак на наших клиентов, за исключением случаев, когда исполнителям становится известно местонахождение оборудования (предполагается, что оно должно держаться в секрете) - и тогда "кладут само оборудование. Хотя даже если раскрыто место, но есть резервный канал - клиенты в основном держатся. А вот если нет канала, то приходится работать с поставщиками клиента, хостерами - выдавать набор рекомендаций, как "срезать" атаку. Но это часто бывает довольно сложно, поскольку DDoS идет не на один адрес, а на все адресное пространство дата-центра.

С технической точки зрения не происходит ничего особенно нового. Мы все это уже не раз видели в 2013 году. Чтобы осуществлять такие атаки, вам не нужно располагать большим количеством ресурсов - хватит 5-10 выделенных серверов в сети, которым достаточно подделать IP-адреса - и все готово. Арендовать нужные серверы можно в России, Европе или США за скромные 250-1000 евро в месяц. Дешево и просто.

По данным нашего мониторинга, для атак используется одна и та же технология - DNS/NTP Amplification + SYN flood. Так что мы можем предположить, что за всеми инцидентами стоят одни и те же преступные группы.

Они научились читать топологию сети и "обходить" фильтр, атакуя непосредственно дата-центр, в котором расположен сайт. Если есть "засвет", то атака сразу переключается на инфраструктуру хостинга. К сожалению, мало кто осознает эти риски и готов потратиться на резервный канал от оборудования фильтрации до своего ДЦ.

Раньше было с точностью до наоборот. Ддосеры вообще не ведали, что творят. Они включали атаку, которая "убивала" зарубежные каналы, по которым она непосредственно приходила в Россию. Приложение оживало и они еще больше прибавляли скорости, не понимая сути происходящего, чем доставляли проблемы уже крупным магистралам. Со стороны специалистов это смотрелось даже смешно.

Это как уничтожить африканский континент, потому что там приземлилась неугодная муха. ...Не попав по мухе.

Сейчас попадают и по Африке, и по мухе. Уже не столь смешно.

Всё блокируется только по закону: и Bookmate, и Scribd (+)

2014-03-17 12:38:00 (читать в оригинале)

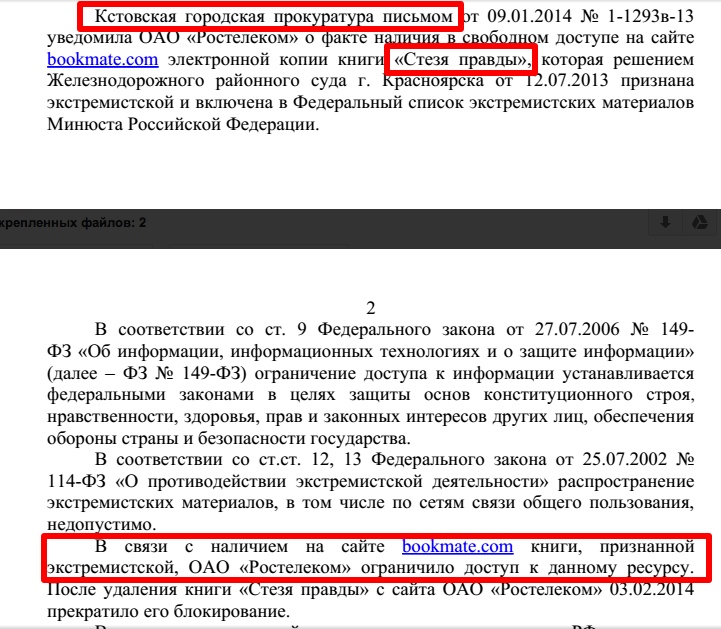

Редакция Roem.ru получила от Приволжского Роскомнадзора объяснение причин блокировки "Ростелекомом" ресурсов Bookmate (мы писали об этом в феврале 2014-го) и Scribd.com

Scrbd.com попал в "Единый реестр" по решению суда и причину бана можно было выяснить относительно легко: по словам сотрудника Роскомнадзора Анатолия Селезнёва, у Scribd на сайте был размещён текст книги "Генералы о еврейской мафии", признаной экстремистской на территории РФ. При этом c Bookmate ситуация была сложнее.

Дело в том, что Bookmate в реестре и не значился: о том, что на нём лежит что-то запрещённое, прокуратура уведомила напрямую провайдера:

Поэтому Bookmate и не мог найти концов и причин блокировки: искать причину надо было не только в реестрах запрещённых сайтов, но и в федеральном списке экстремистских материалов.

Всё блокируется только по закону: и Bookmate, и Scribd (+)

2014-03-17 12:38:00 (читать в оригинале)

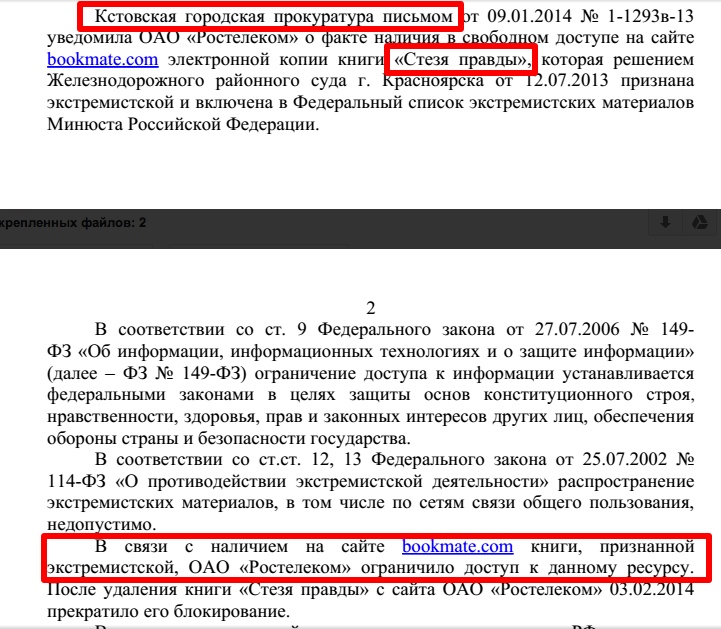

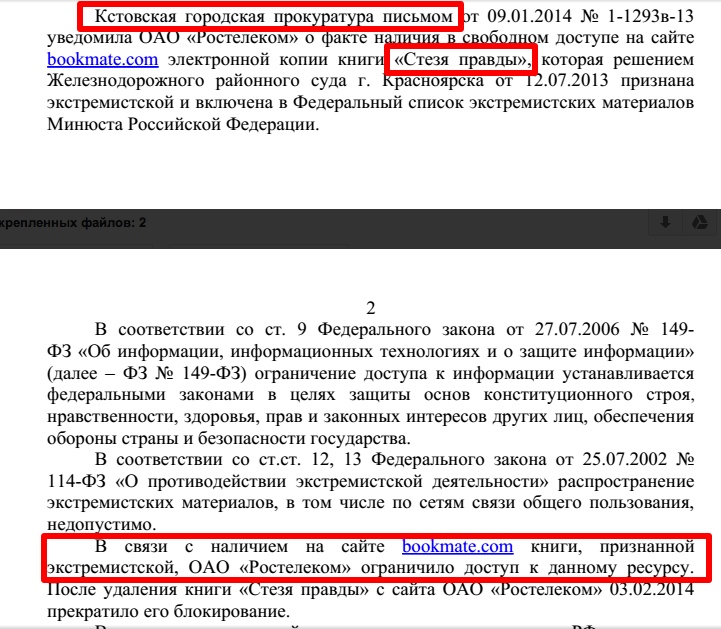

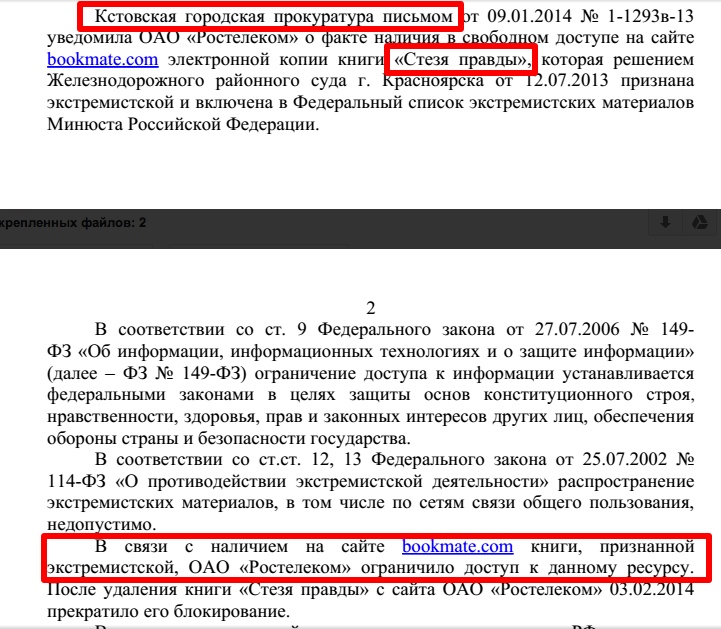

Редакция Roem.ru получила от Приволжского Роскомнадзора объяснение причин блокировки "Ростелекомом" ресурсов Bookmate (мы писали об этом в феврале 2014-го) и Scribd.com

Scrbd.com попал в "Единый реестр" по решению суда и причину бана можно было выяснить относительно легко: по словам сотрудника Роскомнадзора Анатолия Селезнёва, у Scribd на сайте был размещён текст книги "Генералы о еврейской мафии", признаной экстремистской на территории РФ. При этом c Bookmate ситуация была сложнее.

Дело в том, что Bookmate в реестре и не значился: о том, что на нём лежит что-то запрещённое, прокуратура уведомила напрямую провайдера:

Поэтому Bookmate и не мог найти концов и причин блокировки: искать причину надо было не только в реестрах запрещённых сайтов, но и в федеральном списке экстремистских материалов.

Гришин запустил ещё одну очередь бауманского Технопарка

2014-03-14 14:10:10 (читать в оригинале)

Учебный проект Mail.ru Group на базе МГТУ им. Баумана - "Технопарк" - получил 320 кв м собственных аудиторий.

Владислав Сурков, помощник президента России, который присутствовал на открытии, пошутил, что в грядущей классовой борьбе победить должен именно присутствующий здесь креативный класс:

Я из того поколения, что воспитывалось на принципах классовой борьбы. Я вам могу сказать, что классовая борьба в России должна закончиться победой креативного класса. Я уверен, что здесь присутствуют люди, которые составят его основу. История обычно понимается как история полководцев, царей, политиков, а на самом деле - это история изобретений, достижений техники, медицины, всего того, что делает жизнь людей лучше.

Программа "Технопарка" действует уже третий год. В ее рамках сотрудники Mail.ru Group, преподаватели компаний-партнёров и самой Бауманки обучают студентов, как стать веб-разработчиками и системными архитекторами. В январе 2014 года Дмитрий Волошин, директор образовательных программ Mail.ru, рассказывал, что из принятых за четыре набора 240 студентов 45 человек стажируются или работают в Mail.ru Group, 42 человека - в других IT-компаниях, 94 человека отчислено за несдачу хотя бы одной дисциплины. В феврале 2014 года в Mail.ru также запустился образовательный проект "Техносфера" - аналоги "Технопарка", но на базе МГУ.

Гришин запустил ещё одну очередь бауманского Технопарка

2014-03-14 14:10:10 (читать в оригинале)

Учебный проект Mail.ru Group на базе МГТУ им. Баумана - "Технопарк" - получил 320 кв м собственных аудиторий.

Владислав Сурков, помощник президента России, который присутствовал на открытии, пошутил, что в грядущей классовой борьбе победить должен именно присутствующий здесь креативный класс:

Я из того поколения, что воспитывалось на принципах классовой борьбы. Я вам могу сказать, что классовая борьба в России должна закончиться победой креативного класса. Я уверен, что здесь присутствуют люди, которые составят его основу. История обычно понимается как история полководцев, царей, политиков, а на самом деле - это история изобретений, достижений техники, медицины, всего того, что делает жизнь людей лучше.

Программа "Технопарка" действует уже третий год. В ее рамках сотрудники Mail.ru Group, преподаватели компаний-партнёров и самой Бауманки обучают студентов, как стать веб-разработчиками и системными архитекторами. В январе 2014 года Дмитрий Волошин, директор образовательных программ Mail.ru, рассказывал, что из принятых за четыре набора 240 студентов 45 человек стажируются или работают в Mail.ru Group, 42 человека - в других IT-компаниях, 94 человека отчислено за несдачу хотя бы одной дисциплины. В феврале 2014 года в Mail.ru также запустился образовательный проект "Техносфера" - аналоги "Технопарка", но на базе МГУ.